什么是OSINT?

这个缩写的意义揭示了那种现象的整个任务。基于开放源数据进行的情报工作在需要保持监视秘密的时候非常有效。所有的突破或尝试都可以很容易地被系统管理员或其他合格人员发现。同时,获取关于某个公司或个人在Instagram或本地公司信息网站上的信息更加隐秘且容易。

揭示它是如何工作的至关重要。在网络上行动时,很难描述你留下了多少信息。如果你不担心你的隐私并且不会对每条消息反思两遍,那也不是你的错。你在这里和那里提到了你的位置并说了你通常何时结束工作日-这已经足以说明很多关于你的事情了。

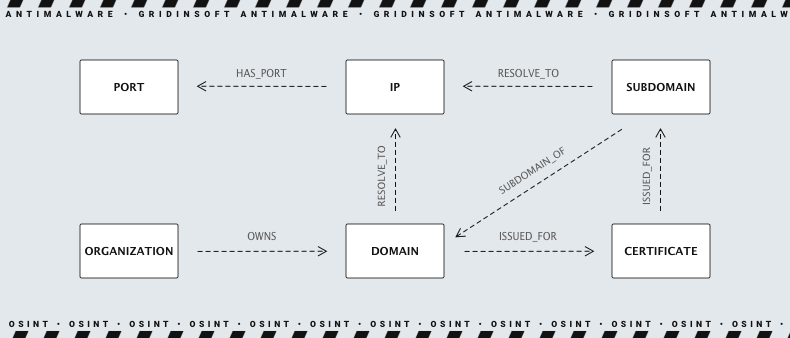

理解一个人或公司的碎片化信息并不是一件容易的事情,特别是当你在OSINT中依赖于数据库或非结构化信息而不是社交网络中的消息时。这时,OSINT工具就出现了。

OSINT工具

OSINT工具包的主要任务是通过结构化数据分析使其更加易于访问。但是大多数现代OSINT工具提供了按照用户喜好排序信息的能力和准备好的数据库以供分析。是的,这看起来像是企图比用户更聪明,但这只是为了使这些半合法工具更加统一。

大部分 OSINT 工具都可以在表面网上找到,特别是在 GitHub 上。然而,一些特别用于深度分析的工具只能在暗网上找到。一些专为可能被归类为间谍活动的行动而设计的特殊工具则被放置在暗网论坛或销售平台上出售。

| 名称 | 来源 | 描述 | 语言 | 价格 |

|---|---|---|---|---|

| Amass | Git | DNS 枚举和网络映射工具套件:抓取、递归暴力破解、爬取 Web 存档、反向 DNS 扫描 | Go | 🆓 |

| Asnlookup | Git | 利用 ASN 查找特定组织拥有的 IP 地址(IPv4 和 IPv6)进行侦察,然后对其进行端口扫描 | Python | 🆓 |

| 攻击面映射器 | Git | 子域名枚举器 | Python | 🆓 |

| AutoRecon | Git | 多线程网络侦察工具,自动枚举服务 | Python | 🆓 |

| badKarma | Git | 高级网络侦察工具 | Python | 🆓 |

| Belati | Git | 开放源情报工具,主动或被动地收集数据和文档 | Python | 🆓 |

| Certstream | Git | 情报源,从证书透明度日志网络中提供实时更新 | Elixir | 🆓 |

| Darkshot | Git | 使用多线程OCR和自动分类截屏的Lightshot爬虫 | Python | 🆓 |

| dataleaks | Git | 自托管的数据泄漏搜索引擎 | PHP | 🆓 |

| datasploit | Git | 开源情报收集框架,可发现、聚合和导出数据 | Python | 🆓 |

| DNSDumpster | 域名研究工具,可以发现与域名相关的主机 | - | 🆓 | |

| dnsenum | Git | DNS侦察工具:AXFR,DNS记录枚举,子域名爆破,范围反向查找 | Perl | 🆓 |

| dnsenum2 | Git | dnsenum项目的延续 | Perl | 🆓 |

| DNSRecon | Git | DNS侦察工具:AXFR,DNS记录枚举,TLD扩展,通配符解析,子域名爆破,PTR记录查找,检查缓存记录 | Python | 🆓 |

| dnsx | Git | 多用途DNS工具包,可以运行多个DNS查询 | Go | 🆓 |

| EagleEye | Git | 在Instagram、Facebook和Twitter上进行图像识别 | Python | 🆓 |

| Espionage | Git | 域名信息收集:whois、历史、DNS记录、Web技术、记录 | Python | 🆓 |

| eTools.ch | 元搜索引擎,同时查询16个搜索引擎 | - | 🆓 | |

| Facebook_OSINT_Dump | Git | OSINT工具,用于导出Facebook账户信息,仅支持Windows和Chrome | Shell | 🆓 |

| FinalRecon | Git | 网络侦查脚本 | Python | 🆓 |

| Findomain | Git | 快速子域名枚举器 | Rust | 🆓 |

| FOCA | Git | OSINT框架和元数据分析器 | Csharp | 🆓 |

| GHunt | Git | 通过电子邮件调查Google账户,查找名称、用户名、Youtube频道、可能位置、Maps评论等信息 | Python | 🆓 |

| gitGraber | Git | 监控GitHub,实时搜索和发现不同在线服务(如Google、Amazon、Paypal、Github、Mailgun、Facebook、Twitter、Heroku、Stripe等)中的敏感数据 | Python | 🆓 |

| Gorecon | Git | 侦察工具包 | Go | 🆓 |

| GoSeek | Git | 用户名查找,可与Maigret/Sherlock相媲美;IP查找,车牌和VIN查找,信息提取,以及虚假身份生成器 | - | 🆓 |

| gOSINT | Git | OSINT框架;查找电子邮件、泄漏数据,检索Telegram历史记录以及关于主机的信息 | Go | 🆓 |

| h8mail | Git | 电子邮件OSINT和密码泄漏狩猎工具;支持追踪相关的电子邮件 | Python | 🆓 |

| Harpoon | Git | CLI工具;主动或被动收集数据和记录 | Python | 🆓 |

| holehe | Git | 检查邮件是否在不同的网站上被使用,如Twitter、Instagram,并检索具有忘记密码功能的站点上的信息 | Python | 🆓 |

| IVRE | Git | IVRE (外部网络监视工具) 或 DRUNK (动态未知网络情报); 包含被动和主动侦查工具的网络侦查框架 | Python | 🆓 |

| kitphishr | Git | 通过遍历 URL 文件夹并在打开的目录中搜索 zip 文件来查找网络钓鱼工具包源代码; 支持 URL 列表或 PhishTank | Go | 🆓 |

| Kostebek | Git | 通过搜索商标信息来查找公司域名的工具 | Python | 🆓 |

| LeakDB | Git | 规范化、去重、索引、排序和搜索多 TB 级别的泄漏数据集 | Go | 🆓 |

| LeakIX | Git | 用于搜索互联网上公开设备和服务的搜索引擎 | - | 🆓 |

| LeakLooker | Git | 用于发现、浏览和监视数据库/源代码泄露的工具 | Python | 🆓 |

| leakScraper | Git | 用于处理和可视化包含凭证的大型文本文件的工具集 | Python | 🆓 |

| LinEnum | Git | 用于本地 Linux 枚举和提权检查的系统脚本 | Shell | 🆓 |

| LittleBrother | Git | 针对欧盟人员的信息收集(OSINT),检查社交网络和 Pages Jaunes | Python | 🆓 |

| Maigret | Git | 从大量站点中根据用户名收集关于一个人的档案,并从中提取详细信息的工具 | Python | 🆓 |

| MassDNS | Git | 用于批量查找和侦查(子域枚举)的高性能 DNS 子解析器 | C | 🆓 |

| Metabigor | Git | 无需任何 API 密钥的 OSINT 工具 | Go | 🆓 |

| Netflip | Git | 从粘贴站点中抓取敏感信息 | CSharp | 🆓 |

| NExfil | Git | 在超过 350 个网站上根据用户名查找个人档案 | Python | 🆓 |

| Nmmapper | 作为 SaaS 提供的网络安全工具:Nmap、子域名查找器(Sublist3r、DNScan、Anubis、Amass、Lepus、Findomain、Censys)、theHarvester 等 | - | 💰 | |

| nqntnqnqmb | Git | 检索领英个人资料、领英公司信息和搜索领英公司/个人 | Python | 🆓 |

| Oblivion | Git | 数据泄露检测与监控工具 | Python | 🆓 |

| ODIN | Git | 网络观察、检测和调查,自动化侦查工具 | Python | 🆓 |

| Omnibus | Git | OSINT 框架; 工具集合 | Python | 🆓 |

| OneForAll | Git | 子域名枚举工具 | Python | 🆓 |

| OnionSearch | Git | 在不同 .onion 搜索引擎上爬取 URL 的脚本 | Python | 🆓 |

| OSINT 框架 | Git | 面向 OSINT 的工具和资源的基于 Web 的集合 | Javascript | 🆓 |

| Osintgram | Git | 使用用户昵称分析Instagram账户的交互式shell | Python | 🆓 |

| Osmedeus | Git | 用于侦查和漏洞扫描的自动化框架 | Python | 🆓 |

| Photon | Git | 专为OSINT设计的快速爬虫 | Python | 🆓 |

| PITT | Git | 加载了链接和扩展以进行OSINT的Web浏览器 | - | 🆓 |

| ProjectDiscovery | Git | 通过简单的Web UI监视、收集和不断查询资产数据 | Go | 🆓 |

| Qualear | Git | 侦查装置;信息收集,包括自定义算法、API包装器等工具集合 | Go | 🆓 |

| ReconDog | Git | 多功能侦察工具,支持 CMS 检测、反向 IP 查找、端口扫描等 | Python | 🆓 |

| reconFTW | Git | 运行一系列工具来扫描目标域并发现漏洞,自动进行侦察 | Shell | 🆓 |

| Recon-ng | Git 代码库(不再维护) | 基于 Web 的侦察工具 | Python | 🆓 |

| Reconnoitre | Git | 自动化信息收集和服务枚举工具,可存储结果 | Python | 🆓 |

| ReconScan | Git | 网络侦察和漏洞评估工具 | Python | 🆓 |

| Recsech | Git | Web侦察和漏洞扫描器工具 | PHP | 🆓 |

| Redscan | Git | 安全运营编排、漏洞管理和侦察平台的混合体 | Python | 🆓 |

| Red Team Arsenal | Git | 自动化侦察扫描器和安全检查 | Python | 🆓 |

| reNgine | Git | 面向Web应用程序的自动化侦察框架;可自定义的扫描引擎和侦察流水线 | Python | 🆓 |

| SearchDNS | Netcraft工具;搜索和查找域名和子域名的信息 | - | 🆓 | |

| Shodan | 搜索连接到互联网的设备;可帮助查找桌面、服务器和物联网设备的信息,包括运行的软件元数据 | - | 🆓 | |

| shosubgo | Git | 使用Shodan api抓取子域名 | Go | 🆓 |

| shuffledns | Git | 用于列举有效子域的封装器,可使用主动暴力攻击解析带有通配符处理的子域名,并支持简单的输入输出 | Go | 🆓 |

| SiteBroker | Git | 信息收集和渗透测试自动化工具 | Python | 🆓 |

| Sn1per | Git | 自动化侦察扫描器 | Shell | 💰 |

| spiderfoot | Git | 开源情报收集框架,用于收集和管理数据以及扫描目标 | Python | 🆓 |

| Stalker | Git | 自动化扫描社交网络和其他网站,使用单个昵称 | Python | 🆓 |

| SubDomainizer | Git | 查找子域和页面内隐藏的有趣信息,如外部JavaScript文件、文件夹和Github | Python | 🆓 |

| Subfinder | Git | 发现网站的有效子域,被设计为一个被有用于漏洞赏金和渗透测试的被动框架 | Go | 🆓 |

| Sublist3r | Git | 子域名枚举工具 | Python | 🆓 |

| Sudomy | Git | 子域名枚举工具 | Python | 🆓 |

| spiderfoot | Git | 开源情报收集框架,用于收集和管理数据以及扫描目标 | Python | 🆓 |

| Stalker | Git | 自动化扫描社交网络和其他网站,使用单个昵称 | Python | 🆓 |

| SubDomainizer | Git | 查找子域和页面内隐藏的有趣信息,如外部JavaScript文件、文件夹和Github | Python | 🆓 |

| Subfinder | Git | 发现网站的有效子域,被设计为一个被有用于漏洞赏金和渗透测试的被动框架 | Go | 🆓 |

| Sublist3r | Git | 子域名枚举工具 | Python | 🆓 |

| Sudomy | Git | 子域名枚举工具 | Python | 🆓 |

OSINT 作为攻击向量

让我们看一下你可以从哪些地方获取你感兴趣的嫌疑人的信息。再次强调 - 所有 OSINT 源的所有数据都可以手动收集和分析,无需任何额外的软件。应用程序可以使这个过程更快、更容易,可以说是人人都可以使用的。

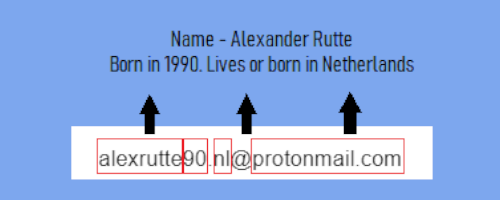

电子邮件

仅凭目标的电子邮件地址,你能获取多少信息呢?令人惊讶的是,非常多。通过谷歌的帮助,你可以发现各种事实,甚至包括令人震惊的事实。但只有通过分析确切的电子邮件地址,你才能获取用户的姓名、出生年份(甚至完整的日期)或其他重要日期。这个人的发音、语言和可能的国家也可能在那里。

通过使用谷歌或其他搜索引擎(甚至特殊工具),您可以找到与此特定电子邮件相关的社交网络连接。有时,您还会发现相关图像、使用此电子邮件注册的域名等信息。 如果此电子邮件在泄露的数据包中被泄漏 - 您也很可能会看到这个数据包。

社交网络(Twitter、Instagram等)

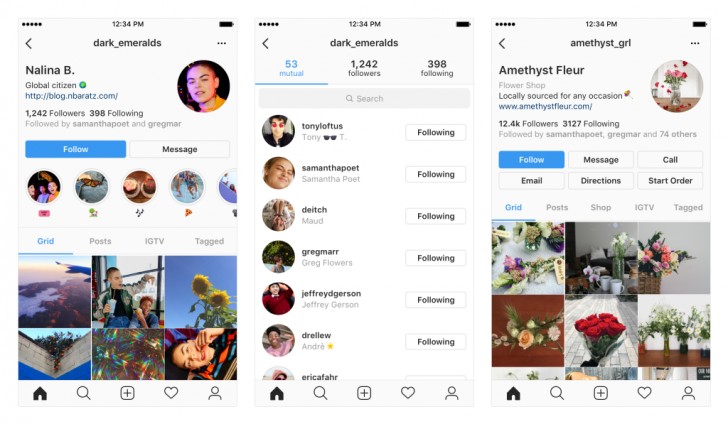

Twitter和Instagram是人们不害羞地展示自己细节的地方。对于OSINT更重要的是 - 这些网络默认公开了大量有价值的数据。因此,所有的东西都是可用的 - 只需获取并使用它。而且,这些网络上有很多新用户仍然不知道如何隐藏他们的私人信息。

这些社交网络中最感兴趣的主要点集中在个人资料和帖子中。信息就在表面,因此您无需运行任何其他工具即可完成拼图。 Instagram的侦察表面是目标的用户名、关注者和被关注的帐户、其网站、简介等。在帖子中,您将找到足够的信息来追踪此人的喜欢的地方或您感兴趣的对象的朋友。

Twitter提供其他观察数据,但您几乎会看到完整的图片。您可以查看个人资料照片并跟踪用户的最后回复,查看加入日期和生日。有些用户在其个人资料中添加位置 - 这项操作不是强制性的,但如果目标不尝试反抗侦察,这项操作可能会说很多话。Twitter还允许所有人保存附加到消息的媒体。这使您可以进行图像分析 - 可见下一段落。

图像分析

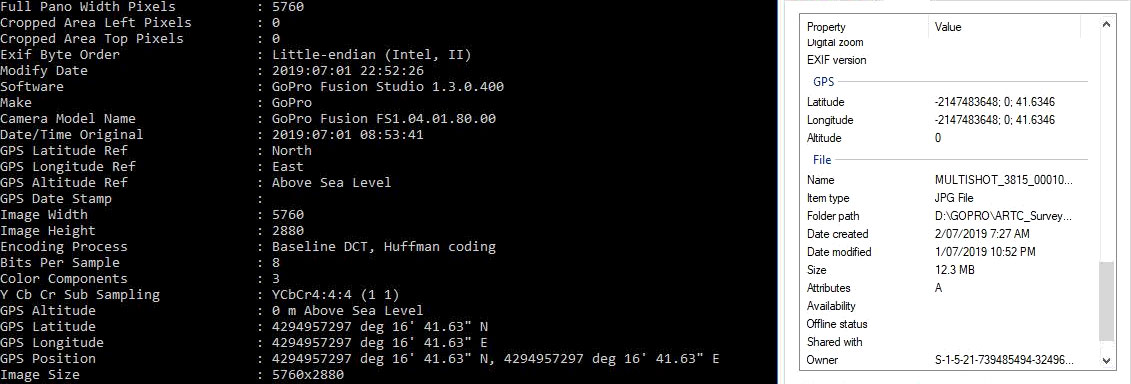

图像元数据是一个丰富的信息来源,可以提供关于制作者、拍摄地点和方式等方面的信息。即使您处理的是截图,也可以了解屏幕特性、手机型号、操作系统和相机应用程序等信息。深入研究可能会揭示拍摄照片时的地理位置和时间。但是,元数据非常难以分析,需要使用特殊软件 - 它看起来像一排略微结构化的数字和字母。

图像分析的另一个方面涉及到图像的确切内容。建筑、人物、景象 - 所有这些都将帮助您确定位置和情况。对于这样的分析,您可能需要使用 Google Street View、Google Maps 和 Google Lens。它们都是免费的,并且非常有效。然而,那些具有良好的网络安全和隐私知识的人可能会手动或使用特殊工具来删除元数据。

IP 地址分析

通过 IP 地址进行威胁的旧传统并不像看起来那么傻。当然,您仍然可能无法获得精确的位置,但还有许多其他补救措施。这种分析主要是使用特殊工具 - 网站或 Web 应用程序完成的。

进行 IP 分析的第一步是确保你正在处理真实的 IP,而不是 VPN 服务器或 Tor 出口节点的 IP 地址。在确认这一点之后,你可以进一步检查 IP 的属性。你可以使用一些网站来确定该 IP 是静态的还是动态的、私有的还是公共的,以及检查 Cloudflare 是否禁止该 IP。顺便提一下,像 Cloudflare 这样的服务可以向你揭示该 IP 是否与威胁行为或垃圾邮件有关。

使用基本的网络工具扫描该 IP 地址将向你展示该地址上开放的端口、操作系统、主机名以及在该 IP 下运行的服务。使用一些特定的关键字和种子追踪器的功能,你可以知道用户下载了什么内容,在 Surface 和 Dark Web 中使用了哪些搜索引擎。

YouTube

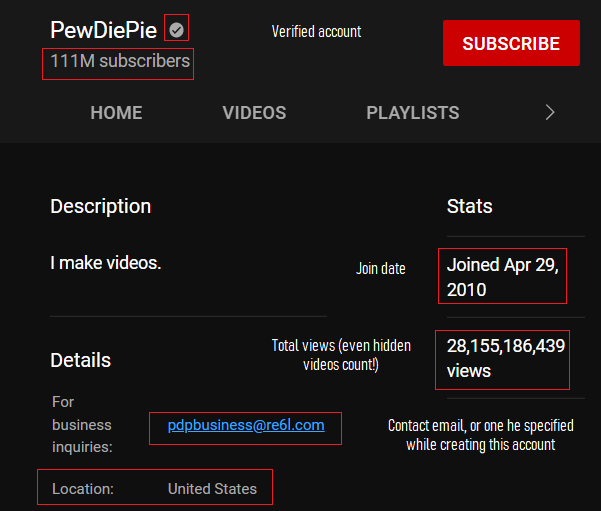

最流行的视频托管网站也很难保守秘密。然而,这只是这个社交网络的具体模式。你可以通过用户昵称轻松跟踪需要的评论。在 YouTube 页面上,你可以看到该用户玩哪些游戏,他的典型活动时间,可能还能获得他个人生活的一些细节。通过检查社区选项卡中的活动,可以获得位置信息。

另一部分信息隐藏在频道信息部分。在这里,你可以看到该用户的订阅、喜欢的频道、该账户的电子邮件、加入日期以及许多其他有趣的内容。你将如何处理所有这些信息-这是你的选择。但是 YouTube 提供了最大的 OSINT 攻击表面之一。

当然,这并不是开源情报可能的所有向量的完整列表。此外,不能保证你从情报对象中得到任何东西。了解在线匿名的关键规则的用户不会留下重要的痕迹。知道相同开源情报向量的人也将了解如何避免成功的调查,甚至是误导它。

谁以及为什么使用开源情报?

许多不同的用户需要开源情报。不要认为,如果它包含“情报”这个词,那么它只是由FBI和网络罪犯使用的。他们也会使用它,但他们有更严肃和复杂的监视工具。与此同时,开源情报在公司中非常普遍,有时也被个人使用。公司使用它来为与他们从未交易过的公司进行谈判做准备。在谈判之前了解你的潜在合作伙伴或竞争对手的更多信息是有用的。

另一方面,个人使用开源情报来获取一些信息。如果您想了解您正在试图得到工作的公司更多信息,或者想知道您在公园遇到的美丽女孩是谁,那么开源情报可能非常有用。这看起来可能很奇怪和过度,但可以在过度之前停止。

开源情报合法吗?

除非你使用非法软件 - 是合法的。但是,您可以在暗网上看到出售的用于开源情报的非法程序更像是间谍软件而不仅仅是数据分析程序。没有任何邪恶意图的检查可用信息并没有什么不好的。然而,当你为了获取信息而走得太远时,善意的搜索可能变得恶意。在线搜索是可以的,但发起网络钓鱼活动以从员工那里获取信息则不行。

然而,从道德的角度来看,任何形式的情报收集都是不好的。如果有人不想告诉你某些事情,他们可能有一些动机。在这个人的社交网络上搜索有关该主题的信息可能会对你们的关系造成伤害。当然,从法律的角度来看,这不能被称为非法行为,但可能会使你成为一个名声不佳的疯子。基于开源数据的侦察是一个强大的工具,所以要明智地使用它来保持你的声誉。