什么是僵尸网络?

你需要知道的第一件事是,网络犯罪分子并不是唯一需要僵尸网络的人。通常,僵尸网络会在社交网络上的某人页面上启动垃圾邮件广告或在YouTube上的某人视频下进行广告投放。当然,网络犯罪和垃圾邮件广告都是不受欢迎的,但后者通常被评为玩笑或小恶作剧。

所有的僵尸网络都是不同的,但它们有一个共同点——将计算机组合成一个单一的网络的软件。通常,为此目的,僵尸网络的创建者使用后门病毒。当然,他们可能使用任何其他病毒,这些病毒可以修改网络设置并授予远程访问权限-例如远程访问木马和间谍软件。但是统计数据表明,后门更受欢迎-也许是因为它们是专门设计用于此目的。

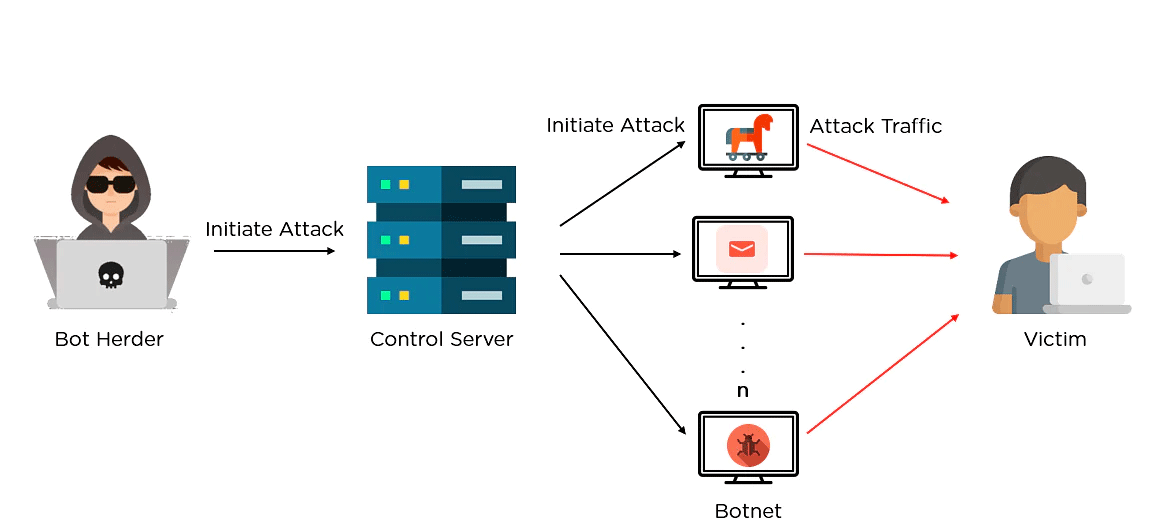

通过后门,骗子可以更改您的系统设置和网络配置。他们会向他们的命令服务器添加一个特定的连接,使用控制台命令,禁用您的防病毒软件,并最终下载特定的工具包,这使他们能够“唤醒”您的计算机并强制其按照他们的要求行事。

Read also: SmartTube YouTube Client Hacked: Your Ad-Free TV App Just Became a Botnet

为什么网络犯罪分子需要一个Botnet?

正如您所读的,Botnet被用于进行垃圾邮件活动。所有的DDoS攻击和有效的垃圾邮件广告都是使用Botnet进行的。这个网络由完全受控的计算机和一个集中控制中心组成,非常有效。想象一下 - 你有一支100%由你控制的军队,你只需要支付普通的互联网账单来管理所有的计算机。是的,在暗网上,你可以找到租用Botnet的服务,但通常这些网络都是被创建它们的黑客所使用。

利用Botnet进行攻击的确切目的是获利、实施报复或制造幻觉。虽然基于Botnet的攻击的前两个原因很容易理解,“制造幻觉”的原因必须解释一下。

有些政党或舆论领袖有时会陷入这样一种境地,他们必须向自己的观众确保有很多人支持他们的观点。人们有时会根据其他人的观点做出结论。然而,他们很少想到他们看到和追随的“群众”可能是虚假的。不道德的大众传媒公司或意见领袖会“雇佣”Botnet来制造一种幻觉,即有很多人支持某种立法变革或政府变革,而这些变革是没有经过民主投票实施的。

如何确定我的电脑是僵尸网络的一部分?

创建僵尸网络的黑客没有必要确保被黑客入侵的特定用户已经发现自己的电脑被入侵。当他们的网络中拥有数千台计算机时,失去单个计算机甚至十台计算机对他们的影响不大。他们甚至可以在您使用计算机时开始僵尸网络活动。因此,以下任何奇怪的活动都是扫描您的计算机可能存在后门的理由。以下是表明您的计算机是僵尸网络一部分的典型迹象:

- 鼠标指针自主移动;

- 您可以看到控制台窗口混乱地打开;

- 浏览器窗口在您没有意图的情况下打开;

- 在尝试打开网站时看到404错误,而您可以从其他设备访问该站点;

- 对于笔记本电脑用户:电池开始非常快地失去电量,而没有任何软件或硬件的更新或您通常运行的程序的更改;

- 对于使用计量连接的用户:您没有使用的应用程序极快地消耗流量。

Read also: GorillaBot: Advanced Mirai Variant Targeting IoT Devices with Enhanced DDoS Capabilities

至少有两个迹象足以表明有其他人在使用您的计算机。不要惊慌——将您的计算机添加到僵尸网络的骗子可能不会对您的数据或其他敏感信息感兴趣。您需要做的就是启动反恶意软件软件,执行扫描并删除威胁。虽然该病毒可能会暂停 Microsoft Defender,但几乎无法禁用第三方安全工具。

如何保护我的系统免受成为僵尸网络的一部分?

很难预测后门病毒将从何处尝试攻击您的系统。当然,僵尸网络不仅由后门创建;如前所述,远程访问工具和窃取器也参加了这个派对。尽管如此,即使是系统管理员也只能对病毒创建被动障碍。它们会有效,直到您为任何类型的恶意软件打开了大门——网络浏览器。

要使您的系统受到保护,您需要使用具有主动防护功能的反恶意软件或杀毒软件。具有此功能的安全工具通过其行为扫描每个正在运行的应用程序的活动,并检测恶意软件。主动防护是针对后门最有效的解决方案。GridinSoft Anti-Malware是一种安全工具,可为您提供此功能。