什么是间谍软件?

简而言之,间谍软件可以被描述为一种病毒,它记录你的所有操作并记录你的位置、IP地址和各种其他数据。就像一个真正的间谍一样,这种病毒依赖于隐秘性 - 如果没有被发现,它几乎可以偷窥你的一切事情。间谍软件非常难以识别,如果没有反恶意软件软件,它会在您的系统中深入运行。此外,它试图掩盖大多数活动,因此一些杀毒软件程序甚至无法检测到它。

有时,间谍软件会隐藏在合法程序中。这种应用程序可能通过官方渠道进行分发,例如出版商的网站或Google Web商店。当然,这些程序中的所有间谍软件元素迟早都会被发现。在某些情况下,程序并不包含确切的间谍软件,但可以用作间谍软件所提供的功能。这些功能通常是无意添加的,开发人员通常在报告后立即删除这些功能。尽管如此,仍然有很多可疑的实用程序据称具有间谍软件元素,但其开发人员确保不添加任何恶意项。

间谍软件类型

有不同类型的间谍软件,每种软件收集特定的额外信息:

键盘记录器

有时称为系统监视器,这种类型的间谍软件记录您的计算机活动。例如,它可以跟踪您的按键,您访问的网站,您的搜索历史记录和电子邮件通信。它通常也会拍摄您的活动截图。某些类型的键盘记录器还可以从其他连接的计算机收集信息,例如打印机。

密码窃取器

这种类型的间谍软件从感染的计算机中收集密码。这些密码包括存储在网络浏览器上的密码和PC的登录信息。

银行木马

银行木马是一种间谍软件,记录银行和其他金融机构的凭据,例如经纪人或数字钱包。木马程序会发现浏览器中的安全漏洞,并在用户或机构不知情的情况下篡改网页和交易。

信息窃取器

这种类型的间谍软件会扫描感染的计算机以获取信息,例如用户名、密码、浏览器历史记录、日志文件、文档和媒体文件。然后,该软件将数据传输到另一个服务器或存储在您的PC上,黑客可以访问它。信息窃取器试图窃取您的信息。更复杂的恶意软件,例如银行木马(例如TrickBot)和stalkerware通常包括信息窃取器

浏览器劫持软件

浏览器劫持软件可以被黑客用来控制你的浏览器,修改浏览器设置并访问(欺诈性)网站,而你并未授权访问。尽管这种恶意软件通常被归为广告软件,但它也可能携带间谍软件组件。广告软件只是个麻烦,对你的电脑基本上是无害的,但如果浏览器劫持软件带有间谍软件,它们可能会收集你的数据并将其出售给第三方。恶意行为者甚至可能将其用于他们自己的利益。因此,如果你怀疑自己感染了广告软件,最好还是采取安全措施立即将其删除。

2026 年間諜軟件示例:

| Spy.Win64.Keylogger.sa | d2f1a8cbd4f6e007d3bde6996d15c915be6081e1ab2d5290f5f50c9fe1b9cc27 |

| Spy.Win64.Vidar.tr | 95d63301e807ee2f38661b7f2f5dcbbff5dbb5289bb8d82efb6a5e6124951200 |

| Spy.Win32.Redline.lu!heur | 793c25cdeada24a25a352641089c7e9aa8827159030f8c6f7d254951e1daf159 |

| Spy.Win32.Keylogger.ca | 75e06ac5b7c1adb01ab994633466685e3dcef31d635eba1734fe16c7893ffe12 |

| Spy.U.Vidar.tr | fdf597770b2418fb489f43f92b356cd5d30b0af04323582419538d062acf8567 |

| Spy.U.Gen.tr | 2155b32d88c980bcfd74faa4c3f6d6636c155af8c92950092b965f463b5cfad7 |

| Spy.U.Gen.tr | 0839139b6c0d3ce6df2d85873bf2a39dcd66f38d911645d51ebbfc84a0c0c29a |

| Spy.U.Gen.tr | a329b31b2fda9f72c907b2688f6ee6d64b2e1a9a0d8efd186b3d64b930550800 |

| Spy.Win32.Redline.lu!heur | b6d7f3c98be1395d0d44c6d500af407cccf3e2da79e1e9c78f5b88b9fca9211f |

| Spy.U.Gen.tr | 9ee8b42f8365dbdaef1d94e6a427bd71b54a255b230680b3cd59079780141aa6 |

间谍软件和窃密软件 - 有什么区别?

有些计算机病毒被用作间谍工具。它们在基本层面上非常相似,但在最终功能方面却有很多显著的差异。间谍软件和窃密软件就像兄弟一样,因为它们的最终目标是相同的——窃取有价值的信息并将其带给控制病毒的网络犯罪分子。这些病毒之间的区别在于它们所针对的信息类型。间谍软件主要针对一般信息——你的位置、IP地址、活动时间、安装的程序、计算机配置等。它会在启动后立即窃取这些信息,连接到由创建者控制的服务器。为了进行连接,间谍软件会调整网络配置,修改相应的注册表键和组策略。

与此同时,窃密软件则专注于某种敏感数据类型。它可能只是追踪您的密码或网络日志,也可能尝试获取您在计算机上保存的一些文件。这种病毒的焦点降低了成功攻击的整体机会。有时,病毒无法找到您存储密码的位置。有时它无法处理保护凭据的安全机制。在宝贵的文档方面,例如,如果您加密了文件,则可能会使窃取者病毒失利。即使窃取者交付数据,也是有针对性的。不能保证骗子能够阅读它。不要忘记使用磁盘加密功能!

Spyware Examples

随着网络安全技术的发展,许多间谍软件程序已经消失,而其他更复杂的间谍软件形式已经出现。一些最著名的间谍软件示例如下:

- Agent Tesla能够跟踪和收集按键记录,截屏,并获取各种系统应用程序(如Google Chrome、Mozilla Firefox、Microsoft Outlook、IceDragon、FILEZILLA等)中使用的凭据。

- AzorUlt - 能够窃取银行信息,包括密码和信用卡详细信息,以及加密货币。AzorUlt木马通常通过勒索软件攻击传播。

- TrickBot - 专注于窃取银行信息。 TrickBot通常通过恶意垃圾邮件活动传播。此外,它还可以使用EternalBlue漏洞(MS17-010)传播。

- Gator - 通常与文件共享软件(如Kazaa)捆绑在一起,该程序监视受害者的网络浏览习惯并使用这些信息为其提供更有针对性的广告。

- Pegasus是以色列网络武器公司NSO Group开发的间谍软件。 Pegasus可以秘密安装在运行大多数iOS和Android版本的移动电话(和其他设备)上。 据报道,Pegasus可以通过零点击iMessage漏洞利用所有iOS版本,包括14.6。截至2022年,Pegasus可以读取文本消息,跟踪通话,收集密码,位置跟踪,访问目标设备的麦克风和摄像头,并从应用程序中获取信息。该间谍软件以希腊神话中的翼马“飞马”命名。

- Vidar - 木马程序,为威胁行为者提供了设置其偏好的被盗信息的选项。除了信用卡号码和密码外,Vidar还可以刮取数字钱包。该间谍软件可以通过漏洞的各种攻击传播。

- DarkHotel - 针对使用酒店无线网络的企业和政府领导人,使用多种恶意软件来访问特定、有权有势的人的系统。一旦获得了访问权限,攻击者安装了按键记录器来捕获目标的密码和其他敏感信息。

- Zlob - 也称为Zlob特洛伊,该程序利用ActiveX编解码器中的漏洞自行下载到计算机上,并记录搜索和浏览历史记录以及按键记录。

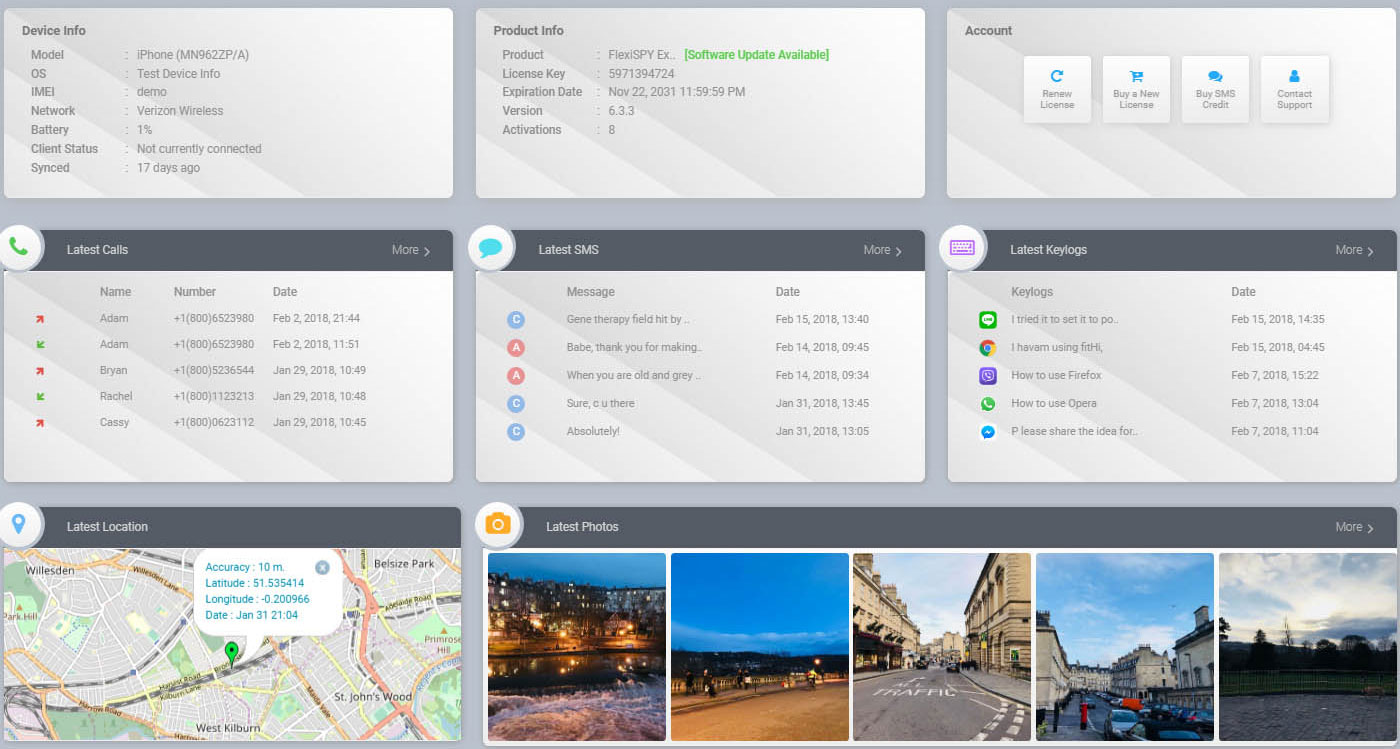

- FlexiSpy甚至不隐藏其真实性质。该间谍软件广受希望监视某人的个人用户欢迎。

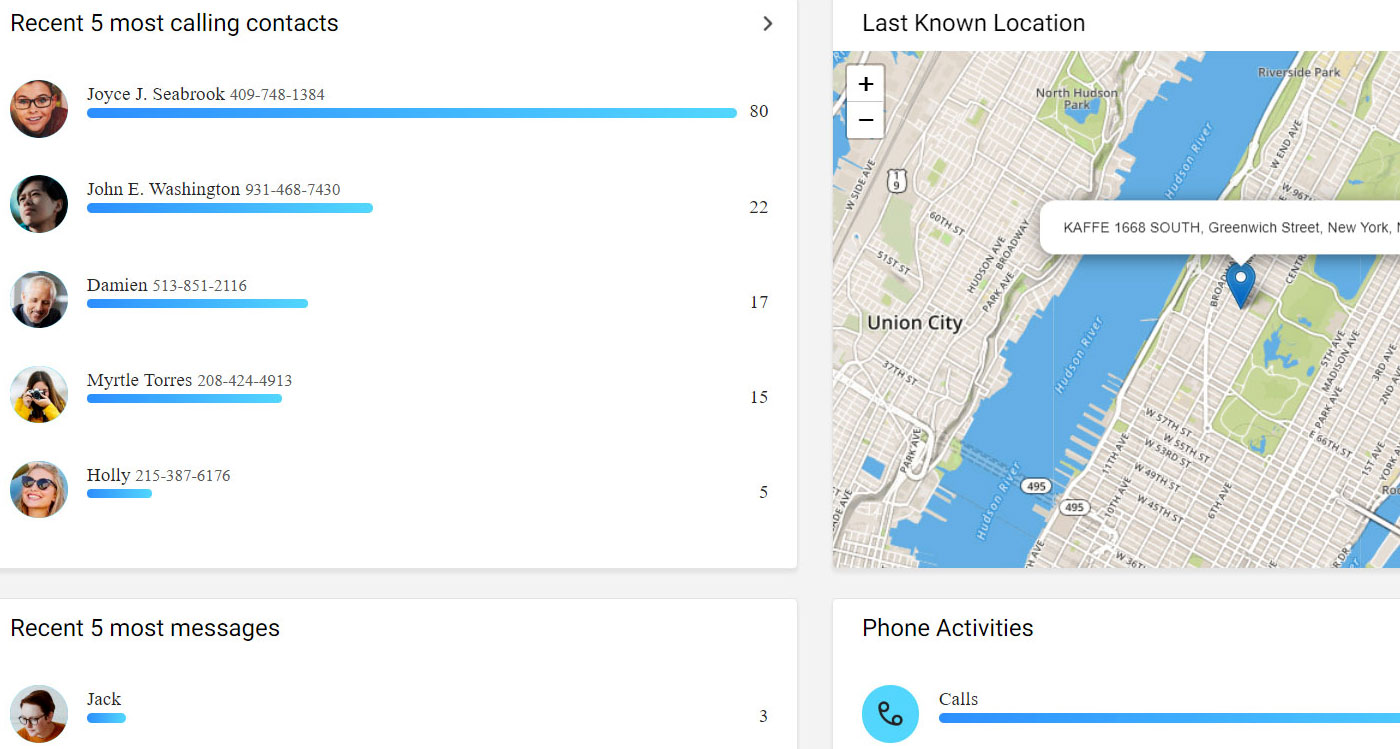

- Cocospy - 实时跟踪iPhone或Android。它收集通话记录、电话簿、位置数据和日历应用程序中的计划事件以及来自iMessage Messenger的短信。跟踪是从iCloud更新中进行的 - 如果在受害者的设备上启用了iCloud,则可以跟踪该设备。

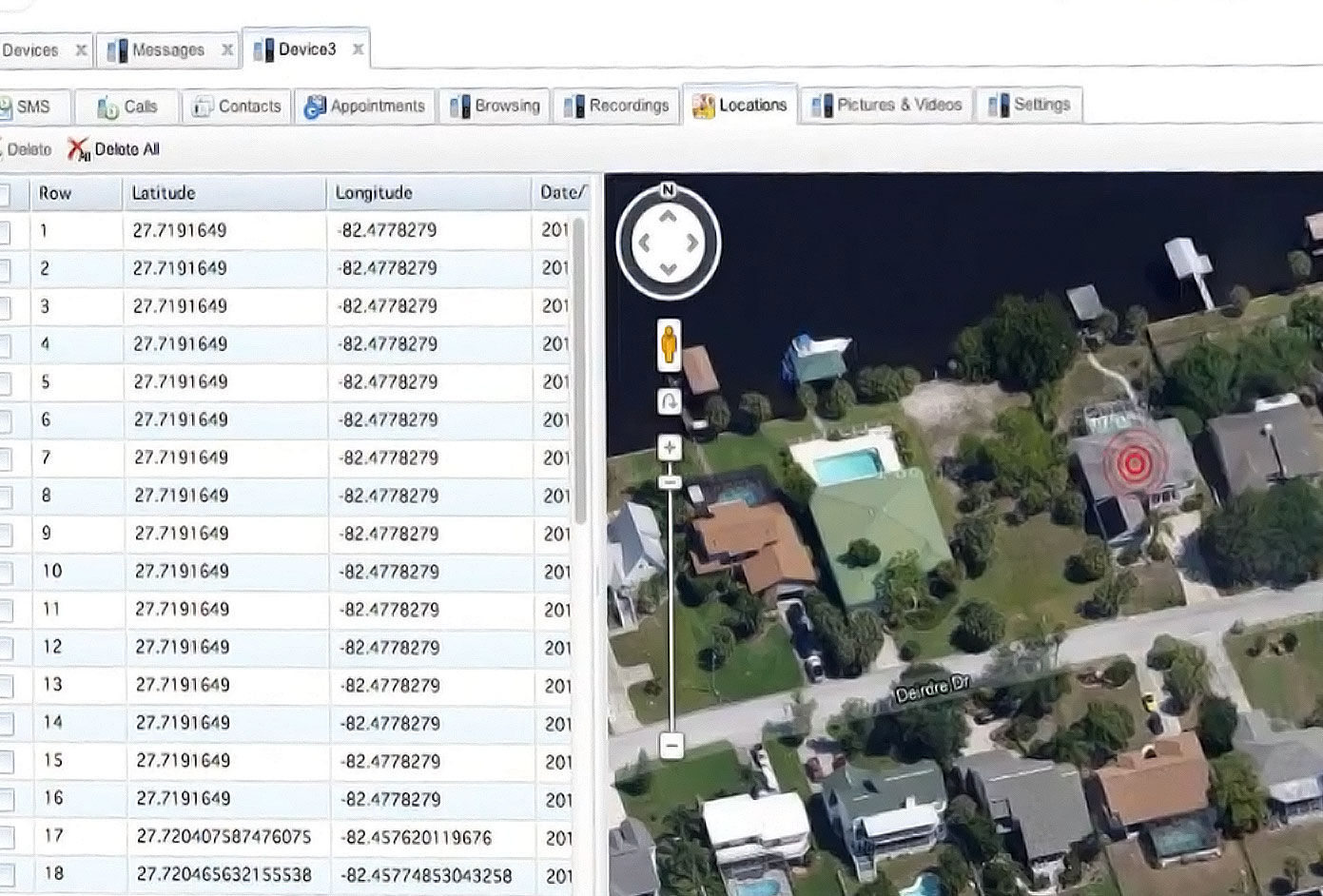

- Mobistealth提供窃听通话和短信、获取受感染设备的位置以及远程检查最流行的社交网络和即时通讯软件。Mobistealth实践远程安装间谍软件。

移动间谍软件

手机早已成为我们日常生活的一部分,但它们只在智能手机的兴起中成为我们的一部分。一小块铝和玻璃包含了我们的大量信息——数字、照片、消息、日期,甚至生理测量数据。它触及我们日常生活的方方面面——从起床时间到工作流程,再到晚上与玛丽喝咖啡。这就是为什么想要窃取我们数据的恶棍们如此关注移动设备的原因。

在过去几年中,iOS对用户的隐私变得越来越严格。与安卓相反,它提供了更广泛的私人信息访问设置,并可以显示上次哪些应用程序访问了这些位置。此外,苹果大大限制了应用程序可以收集的iPhone用户的信息数量。Facebook因此功能损失了数十亿美元,而骗子们失去了收集所有个人数据的能力。

实际上,间谍软件存在于iPhone和Android智能手机中。像黑莓OS或Windows Phone这样的稀有平台因为花钱在这样一小众用户身上是不赚钱的,所以它们不会受到恶意软件的覆盖。大多数间谍软件样本被呈现为“常规”应用程序——至少它们看起来是这样的。你可能会在朋友或互联网上的某个人的建议下安装它。交易的最大部分是允许它到达系统的任何部分:人们通常在没有任何理解的情况下单击安装的这部分。但是为什么计算器需要访问你的画廊和联系人?健身跟踪器在哪里使用你的电话簿?这些问题是修辞性的,每次看到这样的自相矛盾的要求时,必须问问自己。

让我们来看看两个操作系统的最新间谍软件示例——每个操作系统两个。

Android的间谍软件

控制相机和麦克风的进程管理器。据报道,这个东西出现在3月底,2022年4月初被描述。由于其C&C服务器的IP地址属于俄罗斯,它可能与俄乌战争有关。可能,这是移动间谍软件最经典的例子 - 试图访问过多敏感信息的应用程序。特别是,这个应用程序要求以下类别:

- 通话记录

- 联系人列表

- GPS信息

- Wi-Fi连接状态

- 发送短信

- 读取SIM卡上的短信

- 音频通知

- 完全访问相机

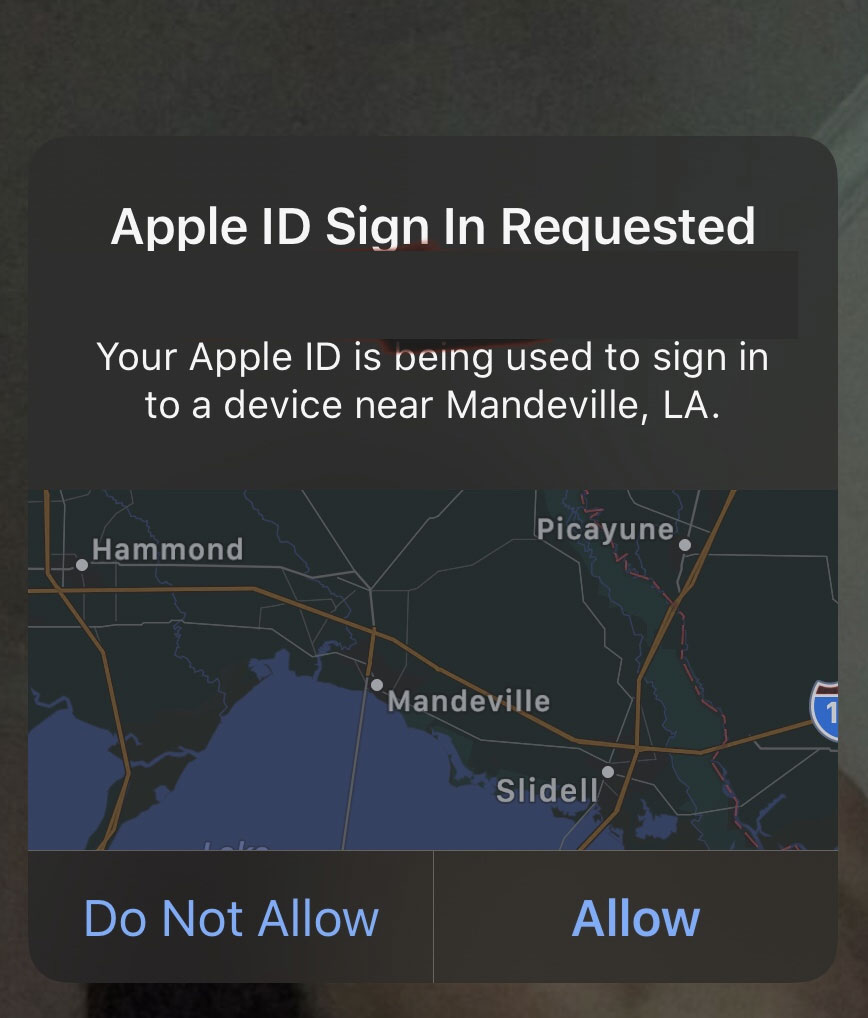

iPhone的间谍软件

iOS的间谍软件很少以流氓应用程序的形式出现。 AppStore受到严格的监管。因此添加具有可疑或甚至恶意功能的程序是有问题的。此外,上述个人信息收集的限制使得任何“中等”间谍的尝试都是无效的。这些程序仅适用于使用越狱 - 一种被黑客修改的iOS版本,允许从第三方安装应用程序。即使没有越狱,仍有几种安装方法可用,但需要花费一些时间与设备进行交互或知道所使用的iCloud电子邮件的凭据。

Cocospy - 移动设备的间谍、追踪和监控软件

Cocospy承诺实时跟踪所选设备。它会收集通话记录、电话簿、位置数据、日历应用程序中的计划活动以及iMessage信使中的短信。这种跟踪是通过iCloud更新完成的 - 在受害者的设备上启用这些更新。

Mobistealth - 远程监控 Android 手机

Mobistealth 应用:这是另一个不怕露出身份的间谍工具。他们提供监听通话和短信、获取感染设备的位置并远程检查最流行的社交网络和通信应用。与 Cocospy 不同,它实践远程安装间谍软件。然而,它仍需要 iCloud 登录凭据。

FlexiSpy - 适用于 Android 和 iPhone 的监控间谍工具

FlexiSpy 甚至不隐藏它的真实本质。该间谍软件在个人用户中很受欢迎,他们希望对某些人进行监视。它是通过第三方网站分发的,需要将其传到受害者的设备上。FlexiSpy 允许控制器使用麦克风、使用相机、记录按键并监视对话。这是完整的间谍软件,但你必须自己考虑其传播方式。

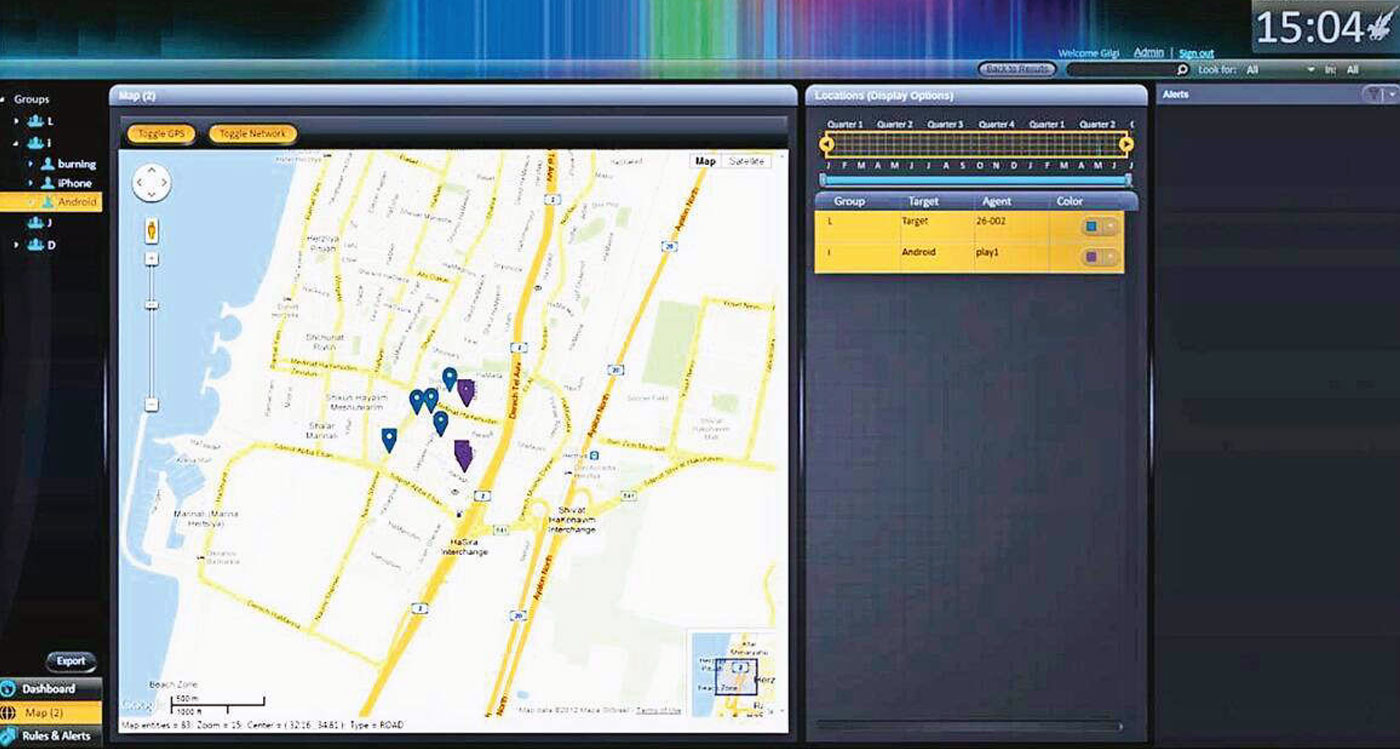

Pegasus 间谍软件 - 安卓和 iPhone

任何关于间谍软件的讨论都不完整,如果没有提到被认为是最佳和最危险的间谍软件之一。 Pegasus 间谍软件是NSO集团的产物(以色列政府的子公司),用于监视被认为对犹太国家构成威胁的人。Pegasus成为摩萨德追捕战争罪犯的工具。但是,这种间谍软件的源代码已经多次泄漏 - 没有人能够说是谁泄漏的。也没有人能够证明这是合法的Pegasus间谍软件代码。

Pegasus是一个跨平台的恶意软件,可以在安卓、iOS、黑莓操作系统、Windows Phone甚至基于Linux的移动操作系统上运行。它的注入方式更接近于“经典”恶意软件 - 使用漏洞和鱼叉式网络钓鱼攻击。在2020年之后,大部分Pegasus传播案例与使用零点击漏洞有关。这种复杂的策略通常需要认真准备攻击,通常使用OSINT。

这种“政府级间谍软件”被各个国家用来满足其需求。一般来说,这些需求是外国情报,包括军事情报,甚至是内部监视。后者通常与独裁政权或在媒体方面有严重审查制度的国家有关。总的来说,Pegasus被全球27个国家使用。

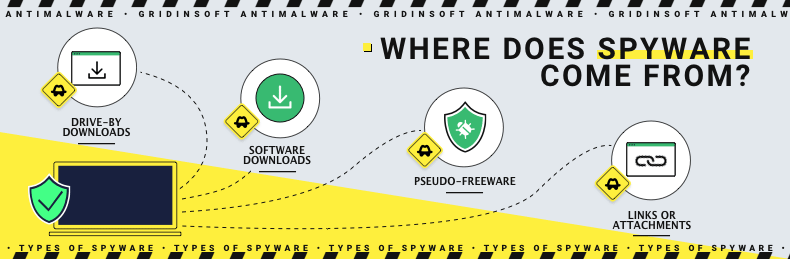

间谍软件从哪里来?

间谍软件可以通过许多不同的方式感染您的计算机。以下是一些最常见的方式:

软件下载

一些互联网软件下载,特别是文件共享应用程序,也可能在您的设备上安装间谍软件。这在您通常需要购买的软件的免费版本中最为常见。

链接或附件

与大多数其他恶意软件一样,间谍软件可以通过链接或电子邮件附件发送。永远不要点击陌生的链接或附件,也不要打开来自未知发件人的电子邮件。这样做可能会导致间谍软件下载并安装在您的计算机上。点击恶意链接也可能会通过您的设备所连接的网络感染您的计算机蠕虫。这些蠕虫用于传播恶意软件。

伪装免费软件

在某些情况下,间谍软件伪装成免费软件。如果您删除了伪装的免费软件,间谍软件将仍然留在您的计算机上。您需要强大的杀毒软件来检测并删除它。

被动下载

网站或弹出窗口会在被动下载中自动下载间谍软件到您的设备上。您可能会收到一个警告,告诉您软件的名称,并请求您的许可进行安装,但在许多情况下,没有警告。

间谍软件的必要性是什么?

个人信息始终是一种有价值的东西。如果你是名人或拥有可变有价值的东西,某些类型的信息的价值可能会显著上升。即使你有很多钱,骗子可能会窃取你的数据,以迫使你支付赎金来保护这些信息的隐私。有时,网络窃贼可能会中大奖,获得一些关于受害者的秘密信息。在这种情况下,赎金金额可能会达到数万美元。

然而,更常见的是在黑网中出售数据。一些机密数据、活动时间和已安装程序列表可能对某些人非常有用。可能,现实中的罪犯会购买那些信息来计划抢劫或了解某个人是否有值得盗窃的东西。在某些情况下,黑客可能会使用间谍软件来监视某个人,比如女友。因此,在这些情况下,该病毒并不会造成任何重大损害,但仍然是不道德的。

最新间谍软件活动:

⇢ Trojan:Win32/Leonem - Information Stealer Analysis & Removal Guide

⇢ MaksStealer (MaxCoffe): The Minecraft Mod That's Actually Stealing Your Passwords

⇢ Top 5 Infostealer Malware of 2025: The Silent Data Snatchers

⇢ SpyLoan Virus Found in Loan Apps on Google Play Store

⇢ Fake Copyright Emails Spread Lumma, Rhadamantys Stealers

⇢ Operation Magnus Disrupts Infrasturcture of RedLine, META Stealers

如何知道间谍软件是否在我的电脑上活动?

正如您上面所读的那样,间谍软件试图尽可能保持沉默。它的效率严格与其隐蔽性相关,因此,如果您看到间谍软件活动 - 那是该病毒的一个糟糕的例子。尽管如此,这并不意味着这些恶意软件例子是无害的。间谍软件的活动也很难检测,因为它改变了与其他病毒相同的元素。因此,很难确定突然改变网络参数是因为间谍软件活动还是计算机上存在特洛伊下载器。任何病毒都没有什么愉快的,但是间谍软件和下载器的消除方式是不同的。

间谍软件的警告信号可能包括:

- 奇怪的通知

- 过多的弹出窗口

- 浏览器主页更改

- 浏览器自动重定向

- 电脑启动或打开程序非常缓慢

这种类型的病毒改变了系统的多个部分。首先,最常更改的部分是安全设置和网络参数。对于使用Microsoft Defender的用户而言,一个非常令人担忧的理由是看到已禁用Defender。间谍软件几乎总是利用安全漏洞,以免得到Microsoft杀毒软件的UAC批准而停止其运行。使用有限数据计划的用户也可能会看到流量消耗大幅上升。但是,Windows可能在下载更新或将遥测上传到Microsoft服务器时消耗大量数据,而没有任何病毒。

确定是否存在病毒的最佳方法是使用反恶意软件软件扫描计算机。例如,Gridinsoft Anti-Malware也能够通过其行为检测间谍软件,即使该病毒避开了常规杀毒引擎的检测。启发式引擎是一种难以管理且昂贵的系统,可以显著提高保护率。

尽管间谍软件试图偷偷摸摸地存在于您的系统中,但它需要许多操作来使自己在您的系统中更加持久。因此,间谍软件的清除并不是一个简单的过程。然而,从其文件夹中删除间谍软件将会暂时停止其作用,但很可能很快就会回来。上述更改通常旨在使间谍软件成为一个不死鸟 - 一旦您删除它,稍等片刻,它就会回来。这就是为什么总是需要使用特定的程序 - 特别是反间谍软件来清除这种恶意软件。