关于 Iicc 勒索软件的技术细节:

| 名称 | Iicc 病毒 |

| 版本 | 0826 |

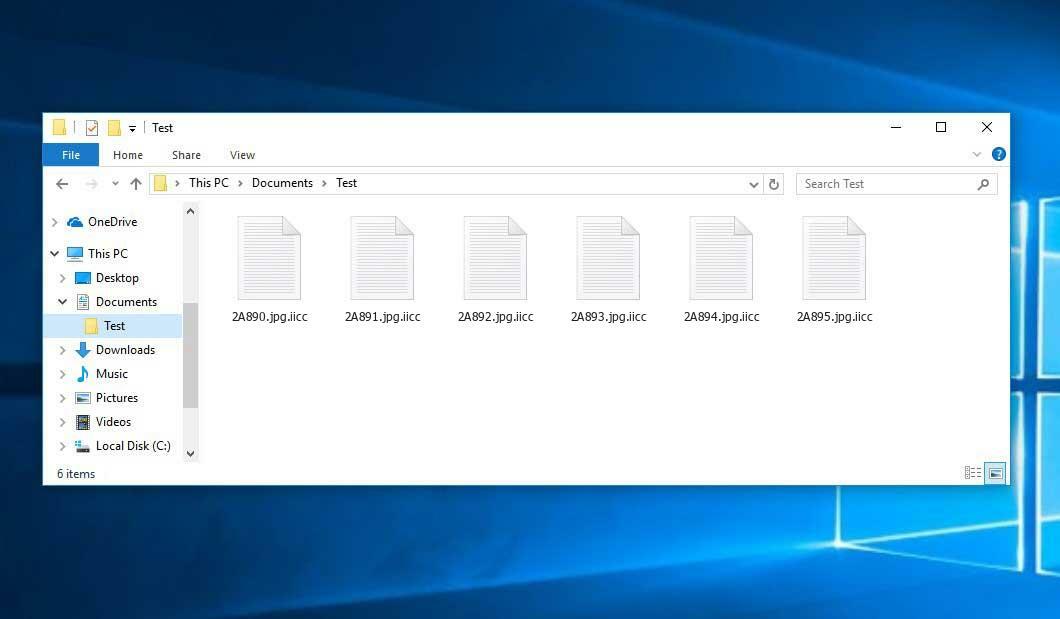

| 文件扩展名 | .iicc |

| 联系方式 | [email protected], [email protected] |

| 家族 | STOP/Djvu勒索软件 |

| 注意事项 | _readme.txt |

| 离线ID | MI4io8cIlhyYsGaDxoKsbpWzfIe5lGPE0dYtrht1 |

| 最近出现时间 | 2023年12月04日 |

| 加密算法 | Salsa20加密。如果 Iicc 在开始加密过程之前无法与黑客服务器建立连接,则使用离线密钥。这个密钥对所有受害者来说都是相同的(!),这使得将来可以解密 .iicc 文件。 |

| 赎金 | 从$490到$980(以比特币计算) |

| 损害 |

|

| 分发 | 第三方下载器,安装程序,点对点网络,RDP漏洞等, |

| RSA公钥 | -----BEGIN PUBLIC KEY----- MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAskFkcFhloPWCCQYEyPbL POqVuinH+oAUyMrEwpOuKCB4kKDkjvNJC555KuLkw8gLrGxhMklHZjvi7hKlLqMo MJ3U7CrKT1Qq3My9VX6O8CvK1Ez1E4dYfIbj5qs4My701o6BebXsFjBefEzSORqy 5vB4uJz2GvSXJQcZypkipDtpkAVzzwaGG/YkAcEJ0Kprknk39+Oi21VunZj7Qfj2 pNnSTKe1PXqptLQ8+NLdTGVbLrMbe2GrO9pdFwJ81CQ/0NE9pdAkW0VQ1LAUm97W ypGLw9l4aVWLF8HOuFy0JxphDQ/NlWOxg0AX4SV1Of/JGtB9+QHFFR2n9EcW8688 QQIDAQAB -----END PUBLIC KEY----- |

| 其他变体 | |

感染 Iicc 勒索软件会带来非常危险的后果。该病毒会更改系统设置,使您的系统更难使用。当然,除了更改设置,恶意软件还会加密您的文件,因此您无法以任何方式打开它们。

Iicc 勒索软件使用的加密算法是 Salsa20。这是所有 STOP/Djvu 勒索软件 (Iicc 属于该“家族”)的典型算法。解密工具可以让您无需付款即可恢复文件,但情况也取决于偶然性。如果您的文件使用离线密钥加密,则有很大机会恢复文件。但是,在线加密密钥通常意味着无法解密。

应对勒索软件攻击的最佳方法是预防它们。通常,Iicc 勒索软件会在您从可疑网站获取的程序中传播。虽然这些应用是免费的,但必须在官方网站上购买。其他程序则是为了某些不法目的而设计的 - 比如作弊或 Windows 激活。虽然可以使程序可用而不支付任何费用,但黑客可以自由地向该程序添加任何恶意软件,具体取决于谁付的最多。

Read also: Dire Wolf (.direwolf) Ransomware Virus - Removal and Decryption

加密过程

Iicc勒索软件使用Salsa20加密算法。虽然它不是最强大的方法,但仍然提供了巨大数量的可能解密密钥。要暴力破解这个78位数的密钥,即使使用最强大的常规PC,也需要3.5 unvigintillion年(1*10^65)。量子计算机可以显示出更好的结果,但仍然太慢,无法在您还活着时找回您的文件。

加密的确切算法如下:恶意软件扫描每个文件夹以查找它能够加密的文件。然后,当它找到目标时,它会复制您的文件,删除原文件,加密副本并将其留在原文件的位置。这样做是为了防止您已经打开文件的情况下,勒索软件无法读取它,因为受到Windows的限制。对于每个加密副本,病毒都会添加特定的扩展名-“.iicc”。然后,勒索软件在包含加密文件的文件夹中创建一个_readme.txt文件,然后进入下一个文件夹。

这种加密方法可以用于文件恢复。由于原始文件被删除,您可以尝试使用文件恢复工具来恢复它。经过的时间越少,恢复文件的机会就越大,所以要抓紧时间!

另一个有助于在加密后使用文件的特定瞬间是,Iicc勒索软件仅加密每个文件的前150KB。因此,您可以尝试运行大文件,如视频或音乐,而不进行加密。其他勒索软件系列也具有类似功能- Dharma、Conti和Makop加密相同的150KB。

勒索信息: _readme.txt

勒索信息对于整个勒索软件系列都是相同的。实际上,这是确定特定勒索软件系列的主要迹象之一。这是STOP/Djvu系列的典型说明:

ATTENTION!

Don't worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

https://we.tl/t-Y6UIMfI736

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that's price for you is $490.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours.

To get this software you need write on our e-mail:

[email protected]

Reserve e-mail address to contact us:

[email protected]

Your personal ID:

****************

外部链接:

| 🔗 HowToFix.Guide: 如何解密 .iicc 文件? |

Read also: PE32 Ransomware

威胁指标(IOC)

| 文件名称 | MD5 | 文件大小 |

|---|---|---|

| 📜 SAMPLE.EXE | c049d23ee3b5dd31a5ac6247270fd7a5 | 253440 |

| 📜 SAMPLE.EXE | c4c37f846a209f85cbbb3523d0f3ef78 | 338432 |

| 📜 SAMPLE.EXE | 6546d5e5b1ca1ca127c18126c60457ba | 260608 |

| 📜 SAMPLE.EXE | b1a5989a68740cdc624c3578be9ccd59 | 260608 |

| 📜 SAMPLE.EXE | 7a9b281afb998b0d5e5cc8a6950de379 | 260096 |

| 📜 SAMPLE.EXE | ccc7561758adc6701c00be27dd608d4e | 1273856 |

| 📜 SAMPLE.EXE | 4648f1589e5b0adf3602bc3af6fdbf04 | 253440 |

| 📜 SAMPLE.EXE | 72324ba92cf7136afc5c5157f81650ad | 280576 |

| 📜 SAMPLE.EXE | 42900649650da79e1f0872fab0ddcd6e | 280576 |

| 📜 SAMPLE.EXE | 081c823c42b0bc763906b6b9992ba7d5 | 344576 |