关于 Neqp 勒索软件的技术细节:

| 名称 | Neqp 病毒 |

| 版本 | 0724 |

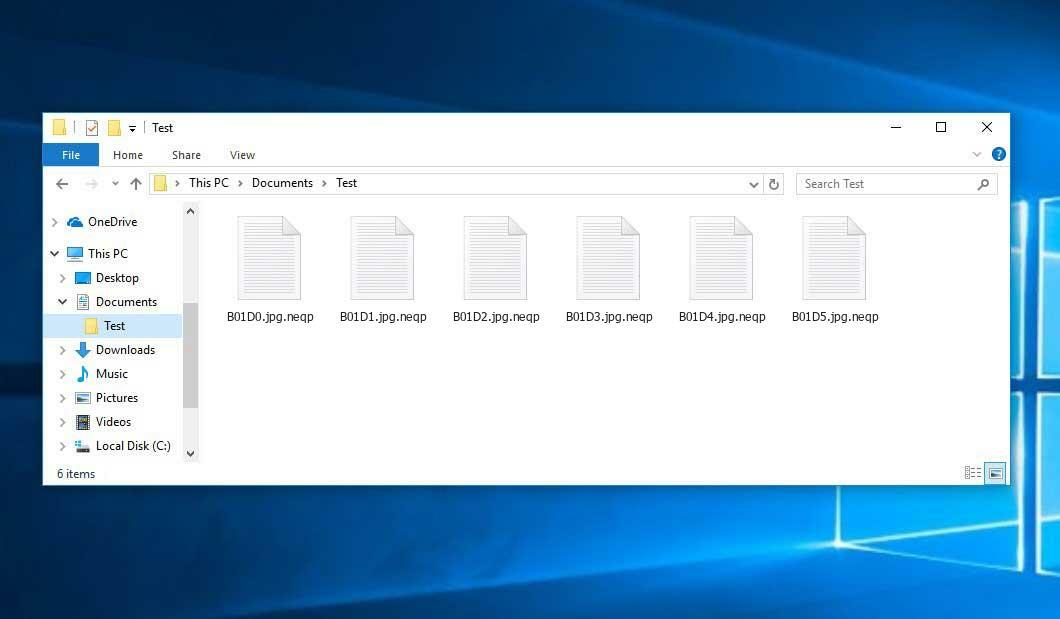

| 文件扩展名 | .neqp |

| 联系方式 | [email protected], [email protected] |

| 家族 | STOP/Djvu勒索软件 |

| 注意事项 | _readme.txt |

| 离线ID | 0vTA6MA1m5nzrdffOCJC7YmAa4Lp6YNN8lOJ4mt1 |

| 最近出现时间 | 2024年03月08日 |

| 加密算法 | Salsa20加密。如果 Neqp 在开始加密过程之前无法与黑客服务器建立连接,则使用离线密钥。这个密钥对所有受害者来说都是相同的(!),这使得将来可以解密 .neqp 文件。 |

| 赎金 | 从$490到$980(以比特币计算) |

| 损害 |

|

| 分发 | 第三方下载器,安装程序,点对点网络,RDP漏洞等, |

| RSA公钥 | -----BEGIN PUBLIC KEY----- MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAudjnc5h2VxEOkm1Agi9X sCMECS+k1n9xdjuFvFbTdioM+KwVDQ645WF6SafKEG50QV9Gep0Kl2hfl7Q076Ce n3M9vJt1E0F1kSobqL7Pb0k2xtk+gI6gTP3RVqX2nEW/kTO08PmSzHCoBKI7fqza K0BNRau6GM6CwtKCM/E9rJYP8gFqQCtdOXAGkrFTGmBluf62vfeSXTFsfx3EGYS3 012eEyAWMkgnrz5kkBR36Gj6W8wv2BLG1wUCEW0GMZ/Jql/MiDF4S4KOk1YhjavE a8QU7e4+EWeQzqY05xEQm+eKsF9Eg375tT73US0PpvSXqvr2zRZ/2rfBdk1JEZMC 2QIDAQAB -----END PUBLIC KEY----- |

| 其他变体 | |

Neqp勒索软件是最好避免的事情之一。这种病毒对您的文件和钱包造成的损害都很大,而且还会破坏您的计算机配置,削弱您的系统。因此,最好是防止其出现,而不是考虑如何应对其活动的后果。

几乎所有Neqp病毒注入的案例都与使用“免费”程序有关。这些应用程序原本需要购买,但黑客删除了许可证检查,以便在没有任何付款的情况下启动和使用。在处理许可证检查时,黑客可以轻松地向程序代码中添加恶意软件。哪种病毒 - 取决于他们支付多少费用。Neqp勒索软件是这种病毒的另一个例子。

Salsa20是此病毒用于文件加密的加密算法。它并不是最强大的加密算法,但是由于密钥存储在远程服务器上,其强度大大增加。由于勒索软件维护者控制服务器,因此除了支付赎金外,没有其他获取密钥的方法。由于可能的密钥数量巨大(>1 * 10 ^ 78),暴力破解是无用的。文件解密工具可能会给您机会,但是恢复文件的机会很小。

Read also: Dire Wolf (.direwolf) Ransomware Virus - Removal and Decryption

加密过程

Neqp勒索软件使用Salsa20加密算法。虽然它不是最强大的方法,但仍然提供了巨大数量的可能解密密钥。要暴力破解这个78位数的密钥,即使使用最强大的常规PC,也需要3.5 unvigintillion年(1*10^65)。量子计算机可以显示出更好的结果,但仍然太慢,无法在您还活着时找回您的文件。

加密的确切算法如下:恶意软件扫描每个文件夹以查找它能够加密的文件。然后,当它找到目标时,它会复制您的文件,删除原文件,加密副本并将其留在原文件的位置。这样做是为了防止您已经打开文件的情况下,勒索软件无法读取它,因为受到Windows的限制。对于每个加密副本,病毒都会添加特定的扩展名-“.neqp”。然后,勒索软件在包含加密文件的文件夹中创建一个_readme.txt文件,然后进入下一个文件夹。

这种加密方法可以用于文件恢复。由于原始文件被删除,您可以尝试使用文件恢复工具来恢复它。经过的时间越少,恢复文件的机会就越大,所以要抓紧时间!

另一个有助于在加密后使用文件的特定瞬间是,Neqp勒索软件仅加密每个文件的前150KB。因此,您可以尝试运行大文件,如视频或音乐,而不进行加密。其他勒索软件系列也具有类似功能- Dharma、Conti和Makop加密相同的150KB。

勒索信息: _readme.txt

勒索信息对于整个勒索软件系列都是相同的。实际上,这是确定特定勒索软件系列的主要迹象之一。这是STOP/Djvu系列的典型说明:

ATTENTION!

Don't worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

https://we.tl/t-vc50LyB2yb

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that's price for you is $490.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours.

To get this software you need write on our e-mail:

[email protected]

Reserve e-mail address to contact us:

[email protected]

Your personal ID:

****************

外部链接:

| 🔗 HowToFix.Guide: 如何解密 .neqp 文件? |

Read also: PE32 Ransomware

威胁指标(IOC)

| 文件名称 | MD5 | 文件大小 |

|---|---|---|

| 📜 SAMPLE.EXE | 72696b1796440f699de1dea6745a1cce | 764416 |

| 📜 SAMPLE.EXE | b41158d1b8ca3790c5e73ef895b2acf7 | 179712 |

| 📜 SAMPLE.EXE | b7fd83e3eeb2bc4bddadcbc96639da76 | 247296 |

| 📜 SAMPLE.EXE | 37ef2091cb03ca4d7ad35ce3e669b455 | 767488 |

| 📜 SAMPLE.EXE | 68905f949b47f043c030abba2fd83613 | 274944 |

| 📜 SAMPLE.EXE | 5d26851069dcde419a249148528d7c01 | 247296 |

| 📜 SAMPLE.EXE | e1b14644cccdbfa020ce8a1d4a785512 | 246784 |

| 📜 SAMPLE.EXE | 556726762e542aead4475cf7ea8f616c | 247296 |

| 📜 SAMPLE.EXE | a928fa929f699821c8d9c7a462068986 | 274432 |

| 📜 SAMPLE.EXE | 9d6b5074d2a7ad04577ee0e604de6e09 | 278528 |