什么是VPN?

人们使用VPN的原因之一是因为他们不信任自己的ISP。人们可能怀疑服务提供商会收集客户数据,然后将其泄露给第三方以换取金钱。这种情况经常发生,特别是由于即使是服务提供商可以收到的数据也非常受欢迎。即使是访问网站的历史记录也足以通过IP地址 定向广告。另一种选择是政府审查,或者只能从特定国家或地区访问某些资源的能力。让我们简要介绍一下计算机上的VPN如何让您绕过这两个限制。

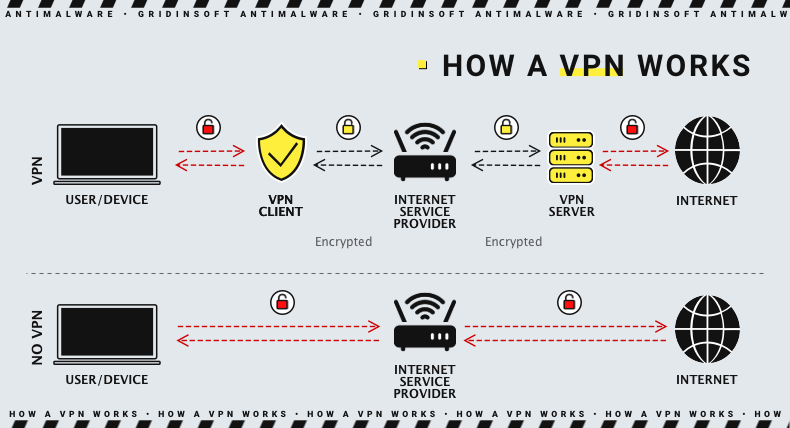

VPN如何工作?

在我们弄清楚计算机上VPN的目的之后,让我们看看它是如何工作的。当连接到VPN时,您的浏览器与VPN服务器交换公钥,并建立强加密的安全连接。之后,浏览器和服务器之间的所有流量都会被隐藏,即使是您的ISP也无法看到。然后,VPN服务器反过来与您打算访问的所有站点建立加密连接。此外,VPN可以将您呈现为任意国家或地区的居民,分配IP地址等。

为了更详细地了解VPN对您的连接所做的工作,请查看与网络相关的几个定义。它们是私有、公共和本地IP地址。它们可能看起来相似,但代表网络的两个不同部分。

私有IP是分配给用于将多个其他设备连接到互联网的Internet路由器的IP地址。该路由器可能是网络交换机或Wi-Fi路由器 - 它将具有其私有IP地址。该地址就像内部IP地址,对于您的家庭网络而言是活动的且可达的。当路由器向互联网发送查询时,它使用公共IP。

公网IP地址被分配给您的设备(或更常见的是您的网络路由器)。它作为您的计算机/智能手机在广泛互联网上的标识符。为了更有效地使用地址空间,NAT被实现了。该技术允许为每个网络分配一个公共IP地址,而不是为每个设备分配一个公共IP地址。路由器记住了设备连接到的站点和设备的本地IP,根据连接设备的本地IP将请求发送回去。

本地IP是分配给您的设备的网络内部IP。同样,私有IP地址无法从网络外部访问 - 除非您专门将数据包发送到设备。本地IP地址可以具有IPv4和IPv6形式。

VPN唯一改变的是您的公共IP地址。它是您的路由器和您尝试连接的网站之间的中间人。因此,该网站认为您是从另一个地方连接的。如果您选择通过另一个国家的VPN服务器进行连接,这将对您有帮助,特别是可以帮助您规避本国的网络限制或某些网站的限制(即禁止从某个国家的IP连接)。此外,连接到VPN服务器是您的提供商可以记录有关您的唯一信息。您最终连接的服务器将因VPN中介而获得虚假的关于您的信息。

HTTPS和VPN之间的区别

有人可能会问:VPN提供的加密与使用SSL证书在浏览器和网站之间交换密钥的HTTPS(安全超文本传输协议)之间有什么区别?互联网服务提供商将无法读取用户流量,不是吗?那么为什么要使用VPN?什么是VPN配置?

虽然 VPN 中创建加密隧道的机制可能与 HTTPS 相同,但 HTTPS 在应用范围上的限制仅限于浏览器 - 网站通道。仅使用 HTTPS 无法隐藏您从 ISP 访问网站的尝试。提供商将知道您访问的网站,并能够跟踪除加密外的任何活动。此外,VPN 不仅用于保护您的出站流量免受提供商的威胁。使用 VPN,您可以从您活动的网站中隐藏和更改有关您的数据,这甚至比防止 ISP 威胁更重要。

VPN 的好处

- 安全加密仅是 VPN 提供的好处之一。借助虚拟专用网络,您可以传输数据和文件,而无需担心它们被第三方阅读。攻击者进行暴力破解加密密钥的尝试可能会让窃贼阅读数据,但破解密钥需要数十亿年的时间。

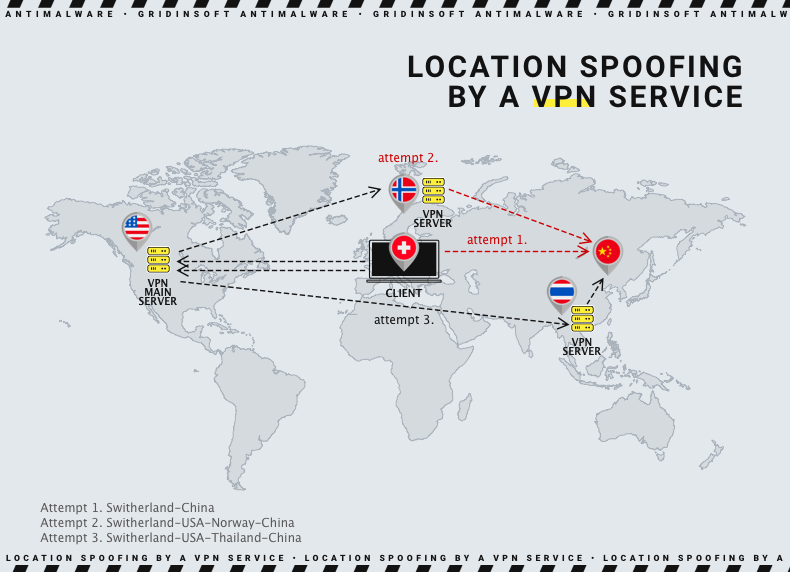

- VPN 的另一个重要功能是隐藏用户的位置和 IP 地址。对于用户连接的服务器来说,进入的请求看起来好像来自另一个随机或任意选择的地方。此外,VPN 服务通常会自动清除客户活动的日志。因此,这是另一层保护。

- 最后,考虑到您不仅可以隐藏您的实际地址,还可以选择您的虚拟位置 (位置欺骗)。VPN 可以为您授予访问仅适用于特定地区用户的内容的权限。

VPN如何帮助您绕过防火墙?

防火墙是控制互联网访问的特定设置或应用程序。它们可以安装在不同的级别-本地网络、ISP或服务器。第一个可能会限制您可以从该网络内连接的站点列表并限制外部连接。ISP级别的防火墙控制您可以访问的网站列表-这些限制通常根据立法变化来制定。服务器级别的防火墙控制可以连接到服务器的IP地址列表-这样做是为了最小化不需要的流量。

VPN如何帮助您突破防火墙?您无法对本地网络级别的防火墙做出太多改变。VPN假定通过互联网服务提供商的上一级远程服务器连接。然而,本地网络中的防火墙甚至不会让您有机会创建到禁止站点的请求。尽管如此, VPN非常有效地打破了来自提供商和您试图连接的网站的封锁。当VPN连接建立时,您的ISP所看到的是与VPN服务器的连接。在此连接之后,提供商无法禁止连接到站点,因为VPN提供商处理所有请求。

允许绕过IP封锁的机制要简单得多。站点管理员禁止某些IP或IP地址范围-通常是属于某个特定国家的IP。这种情况发生在俄罗斯站点上,它们屏蔽了来自乌克兰的连接-在2022年3月的一连串DDoS攻击之后。 VPN连接允许您更改您在连接的站点上的IP地址-包括封锁您真实IP的站点。

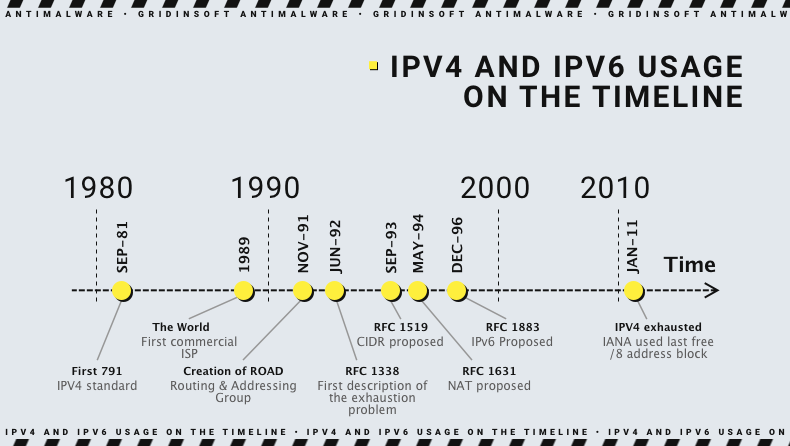

IPv4和IPv6-有什么区别?

当前的互联网地址同时运行两种标准。由于这两种标准都涉及在网络中标记您机器的虚拟地址,拥有混合的IPv4/IPv6地址就像拥有两个“房号”。这种矛盾的情况对于互联网来说非常不典型,因为互联网上的事物必须尽可能标准化。那么这是怎么发生的呢?

IPv4是在1981年首次出现的地址格式。您可以将这些地址视为由点符号分隔的四个数字,例如203.31.08.99。它被认为是网络中最多2^32(4,294,967,296)个设备的最大数量。即使在1982年将其实施到ARPANET时,就已经清楚这个数字很快就会超过。即使通过一些技巧(例如NAT)来降低地址空间使用的速度,也很难阻止全球互联网的增长。因此,1998年提出了IPv6作为解决该问题的解决方案。

IPv6具有更大的地址空间和相应的协议改进,因为地址空间增加了。后者从2^32增加到2^128-约3.4×10^38个设备。尽管其开发已于1998年完成,但它并不是立即使用的。由于旨在减少IPv4地址空间枯竭的行动,对新空间的需求被推迟到了2000年代中期。这也给予了必要的时间间隔,以改进软件基础并将IPv6协议支持添加到所有实际操作系统版本中。

VPN功能

如果您已经决定使用VPN,请寻找一个服务,该服务将提供整套关键的VPN功能:

- IP地址加密:使用VPN的主要目的是隐藏用户的IP地址。

- 协议加密:既不应该留下未加密的Cookie或搜索历史记录(或类似的东西)。间接的信息可以告诉用户很多内容,从而使VPN变得无用。

- Killswitch:一个体面的VPN服务将在使用其服务中介连接到VPN服务器时,在VPN服务器连接失败的情况下中断您与任何服务器的连接。 Killswitch可防止在VPN服务器连接失败后立即建立“正常”连接。

- 多因素身份验证:像其他服务一样,VPN使用双重身份验证来排除网络犯罪分子破坏您的VPN帐户的可能性。

VPN类型

以下是主要的VPN技术类型。它们有很多共同点,但在便利性、容量和可用性方面有所不同。

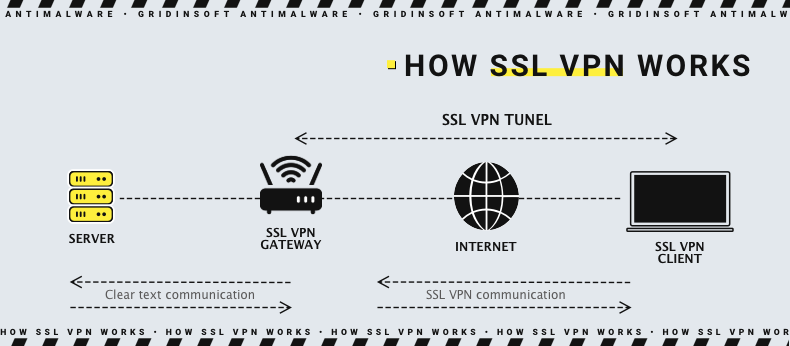

SSL VPN

SSL VPN通常是企业VPN解决方案,允许所有用户通过个人设备访问公司文件和数据库。这种模式所需的是连接设备上的HTML5兼容浏览器和应用于路由器或单个计算机的VPN加密,所有连接都通过这些设备。

站点对站点VPN

站点对站点VPN不像SSL VPN那样灵活,但对于有许多局域网(LAN)连接到广域网(WAN)的大型企业来说,它是一个好的解决方案。站点对站点VPN将为整个环境提供安全的数据传输。

客户端到服务器VPN

这是个人中最常见和最受欢迎的VPN类型。服务提供方的服务器是远程的,用户只需安装软件部分。当用户连接到服务器时,安全连接会建立并保持到会话结束,使所有流量对潜在拦截者不可读。用户设备软件允许选择要模拟的地区和其他选项。桌面计算机和移动设备的用户可以通过其操作系统的正确软件获得VPN的好处。

VPN实现方法

您可以为自己安装VPN客户端作为客户端,在开始浏览之前启动独立的程序。但这不是唯一的选择。所有现代浏览器都支持这些附加组件,VPN服务提供商也有可下载的扩展程序。

移动设备的VPN客户端与桌面计算机的客户端没有什么不同,除了它们的移动界面。

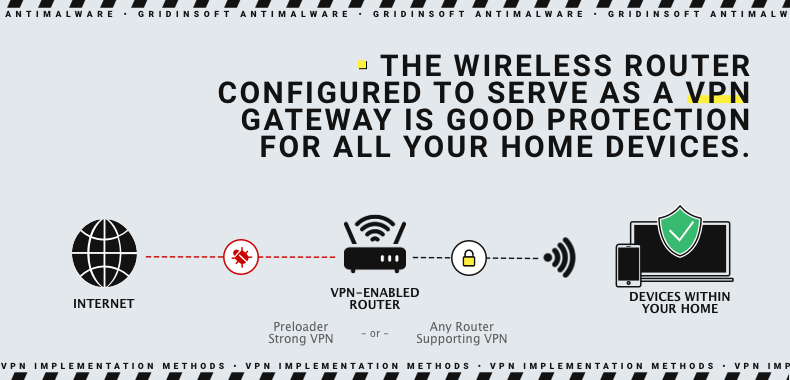

此外,无线路由器可以配置为在访问任何其他资源之前连接到VPN服务器。因此,您可以通过此路由器保护连接到网络的所有设备的流量。

正如在这里所提到的,大型公司有定制解决方案,专门为特定的工作组配置。这种VPN的主要任务是防止信息泄露,消除由员工使用其设备连接到内部网络所带来的对企业数据的威胁。

正如在这里所提到的,大型公司有定制解决方案,专门为特定的工作组配置。这种VPN的主要任务是防止信息泄露,消除由员工使用其设备连接到内部网络所带来的对企业数据的威胁。